Prácticas de hacking ético en ciberseguridad

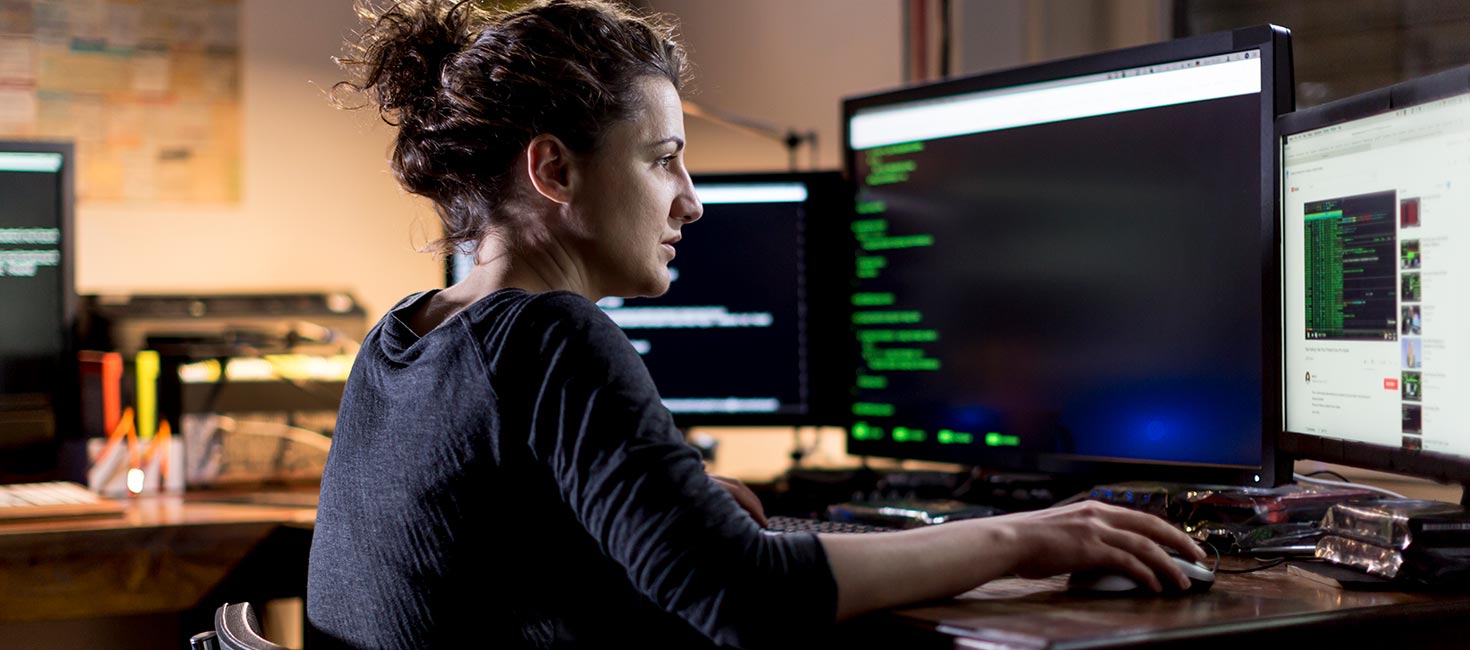

A medida que las ciberamenazas crecen en complejidad y frecuencia, la necesidad de medidas de seguridad robustas es más crítica que nunca. El hacking ético identifica y aborda proactivamente las vulnerabilidades antes de que los actores maliciosos puedan explotarlas. Mediante la simulación de ataques potenciales, los hackers éticos ayudan a las organizaciones a reforzar sus marcos de ciberseguridad, proteger los datos sensibles y garantizar la continuidad de sus operaciones. Exploremos el hacking ético y veamos qué debe hacer usted para entrar en este campo laboral gratificante y crucial.

¿Qué es el pirateo ético?

Los hackers éticos, o de sombrero blanco, utilizan las mismas técnicas que los hackers maliciosos para descubrir y solucionar las vulnerabilidades de seguridad de las redes o los sistemas informáticos. Los sombreros blancos imitan la forma en que los ciberdelincuentes irrumpirían en una red y muestran el daño que podrían causar. El hacking ético pretende ayudar a una organización a mejorar sus sistemas de seguridad.

¿Cuál es la diferencia entre los piratas informáticos de sombrero negro y los de sombrero blanco?

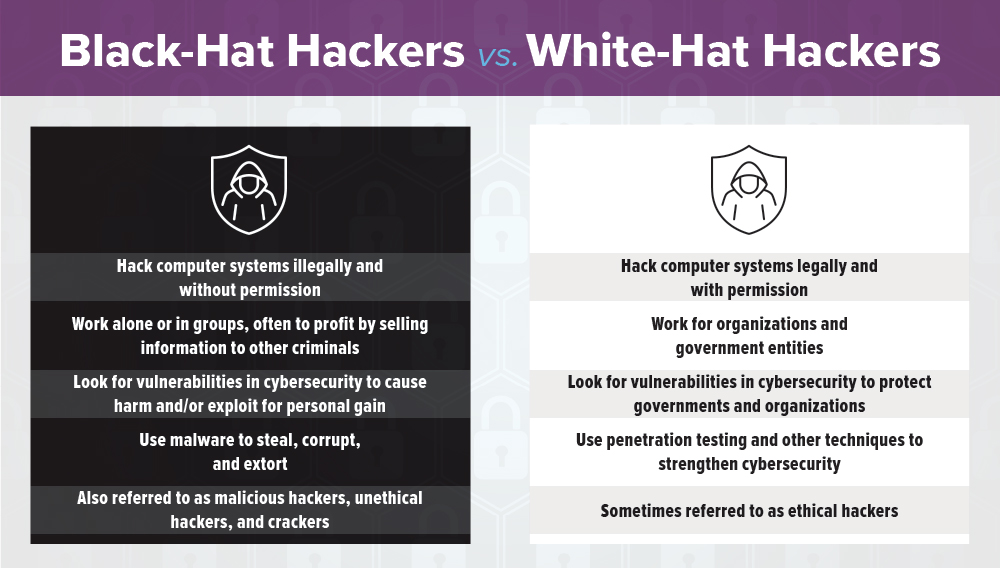

La principal diferencia entre los sombreros negros y los sombreros blancos es que los hackers de sombrero blanco utilizan sus habilidades con fines éticos, mientras que los hackers de sombrero negro se dedican a actividades ilegales por motivos delictivos. También hay muchos otros tipos de hackers que desempeñan diversas funciones, pero los principales hackers que hay que conocer son los de sombrero blanco y los de sombrero negro. Exploremos algunas de sus principales diferencias:

Hackers de sombrero negro

- Hackear sistemas informáticos ilegalmente y sin permiso

- Trabajan solos o en grupo, a menudo para lucrarse vendiendo información a otros delincuentes

- Buscar vulnerabilidades en la ciberseguridad para causar daños y/o explotarlas en beneficio propio

- Utilizar programas maliciosos para robar, corromper y extorsionar

- También conocidos como hackers maliciosos, hackers poco éticos y crackers

Hackers de sombrero blanco

- Hackear sistemas informáticos legalmente y con permiso

- Trabajar para organizaciones y entidades gubernamentales

- Buscar vulnerabilidades en ciberseguridad para proteger a gobiernos y organizaciones

- Utilice pruebas de penetración y otras técnicas para reforzar la ciberseguridad

- A veces se les denomina hackers éticos; en equipos, se les puede denominar sneakers, clubes de hackers, equipos rojos o equipos tigre

¿Qué son las pruebas de penetración?

Una de las técnicas que los hackers de sombrero blanco utilizan para ayudar a las organizaciones a descubrir las vulnerabilidades de su red son las pruebas de penetración, o pen testing para abreviar. Los probadores de penetración simulan ciberataques para identificar vulnerabilidades que los hackers malintencionados podrían explotar. Estas pruebas pueden incluir la ingeniería social, el phishing y la explotación de contraseñas débiles. Puede llevarse a cabo utilizando enfoques como las pruebas de caja negra y las pruebas de caja blanca y gris. Las pruebas de penetración ayudan a las organizaciones a identificar y corregir los puntos débiles de seguridad, cumplir las normativas, proteger la reputación y mejorar la seguridad. Los expertos en ciberseguridad recomiendan las pruebas de penetración y apoyan el cumplimiento normativo.

¿Cómo puedo prepararme para una carrera en el hacking ético?

Si usted piensa que una carrera en hacking ético está en su futuro, el primer paso es seguir la educación adecuada. Un título de asociado o de licenciatura en tecnología de la información, ciberseguridad o informática es una buena manera de ayudar a usted a optar a puestos de nivel inicial, y un máster puede ayudar a usted a avanzar en la ciberseguridad. También es importante adquirir experiencia trabajando como hacker ético en puestos de nivel inicial o en prácticas.

Obtener una certificación de hacking ético también puede ayudar a usted a dominar las técnicas de hacking. Algunas certificaciones populares de la industria incluyen Profesional Certificado en Seguridad de la Información (CISP), Hacker Ético Certificado (CEH), CompTIA Security+, CompTIA Network+, Investigador Forense de Hacking Informático (CHFI) y Profesional Certificado en Seguridad de Sistemas (SSCP).

El hacking ético es un campo esencial y dinámico, que ofrece servicios vitales para proteger a las organizaciones de la ciberdelincuencia en constante evolución. A medida que crecen las ciberamenazas, el papel de los hackers éticos se vuelve cada vez más crucial. Con oportunidades que abarcan varias industrias y la posibilidad de trabajar en la vanguardia de la tecnología, una carrera en hacking ético proporciona la satisfacción de contribuir a un mundo digital más seguro.